如何在配备 M1 芯片的 Mac 上设置 Metasploitable

简介

Metasploitable是一个虚拟机映像,其中包含许多漏洞(故意的),可用于学习如何入侵机器。

Metasploitable (v3) 有两个虚拟机:

1) Ubuntu 14.04

2) Windows 2008 服务器

虽然我能够设置 Ubuntu 虚拟机,但我找不到运行 Windows 虚拟机的方法,也找不到任何关于如何使其运行的参考资料。

还有一个基于 GNU/Linux 的旧版本 Metasploitable 2,使用起来也很有趣。操作步骤也在下面解释。

先决条件

您需要安装两个工具:

下面是安装它们的步骤,但如果您已经拥有它们,则可以跳过这些步骤。

安装UTM

- 前往https://docs.getutm.app/installation/macos/

- 点击按钮从 GitHub 下载

- 安装该包。

安装 HomeBrew

您只需要在控制台中运行它:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

注意:如果您没有 Xcode 的命令行工具,则可能需要安装。只需运行:

xcode-select --install

在安装结束时,请检查是否有一些说明需要添加到您的.zshrc文件中。

安装完成后,您应该能够运行该brew命令。运行后,brew doctor您应该会得到Your system is ready to brew。

brew doctor

Your system is ready to brew.

下载 Metaexploit 3 镜像

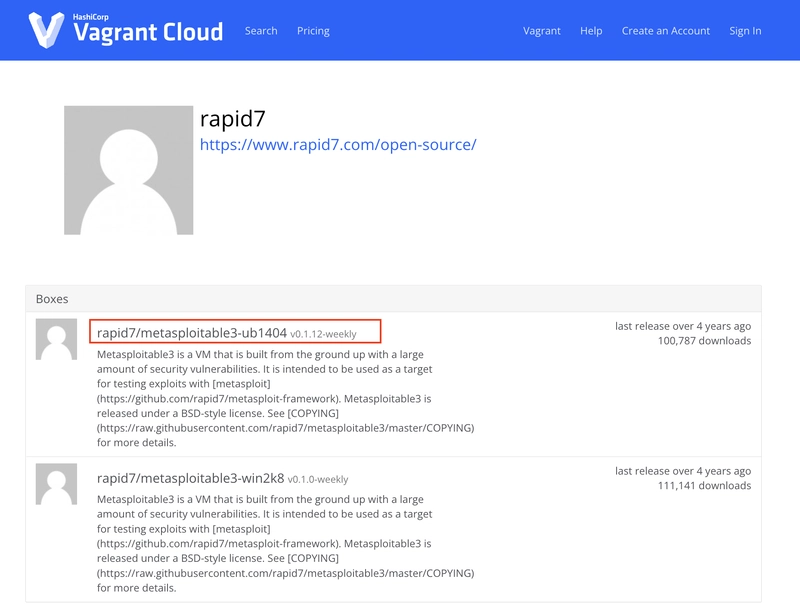

值得庆幸的是,Meta Exploit 背后的公司 Rapid7 已经创建了两个可以在Virtual Box(一个开源虚拟机引擎)中使用的镜像。然而,在撰写本文时,VirtualBox 还不兼容 M1 芯片,因此我们使用了 UTM。

那么,现在,让我们看看如何下载图像以及在 UTM 中运行 Metaexploit 3 所需的内容。

- 转到https://app.vagrantup.com/rapid7

- 选择要下载的虚拟机。在本例中,选择 Ubuntu 虚拟机。

- 下载文件

下载的文件名称很奇怪(某种独特的ID),而且没有扩展名,但本质上它是一个.zip文件。所以你需要重命名它。

cd Downloads

mv e41199c7-4afd-42b0-80fd-61ee0126e19d metasploitable3-ub1404.zip

然后unzip文件并进入文件夹:

cd metasploitable3-ub1404

ls -la

total 4407704

drwx------@ 6 user staff 192 Nov 30 08:50 .

drwx------@ 588 user staff 18816 Nov 30 09:18 ..

-rw-r--r--@ 1 user staff 258 Oct 29 2020 Vagrantfile

-rw-r--r--@ 1 user staff 6367 Oct 29 2020 box.ovf

-rw-r--r--@ 1 user staff 26 Oct 29 2020 metadata.json

-rw-r--r--@ 1 user staff 2256726016 Oct 29 2020 metasploitable3-ub1404-disk001.vmdk

下一步是将 VirtualBox 镜像格式转换.vmdk为 UTM 能够识别的格式。为此,我们需要安装qemu(UTM 在后台使用)brew

brew install qemu

现在,要转换文件只需使用以下命令:

qemu-img convert -O qcow2 -c ./metasploitable3-ub1404-disk001.vmdk ./metasploitable3-ub1404-disk001.qcow2

其中-c表示源文件,-O表示输出格式,在本例中为 qcow2

创建 UTM VM

最后一步是在 UTM 中设置并运行虚拟机

-

打开UTM

-

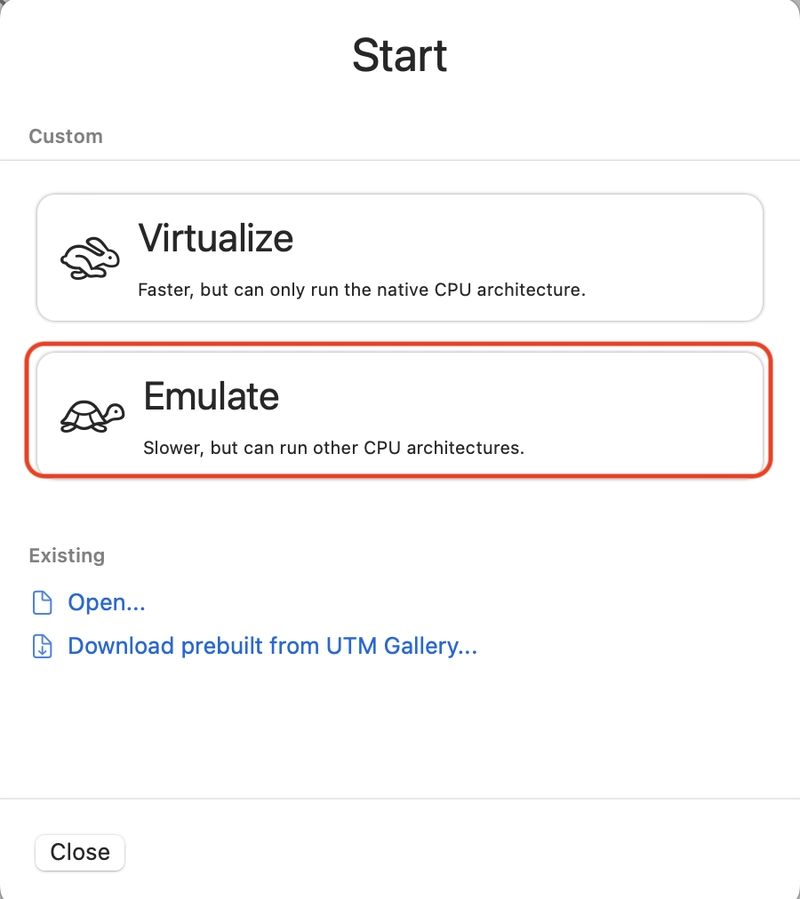

创建一个新的虚拟机(带有符号的按钮

+)并选择“模拟”。

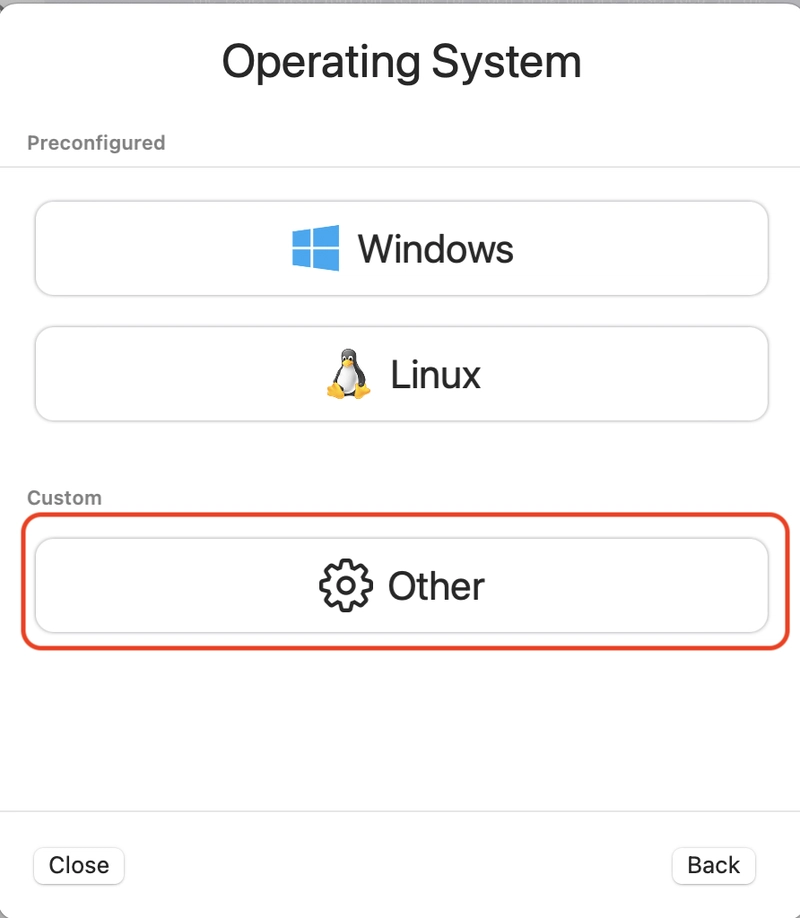

3 点击其他,然后点击“其他”。

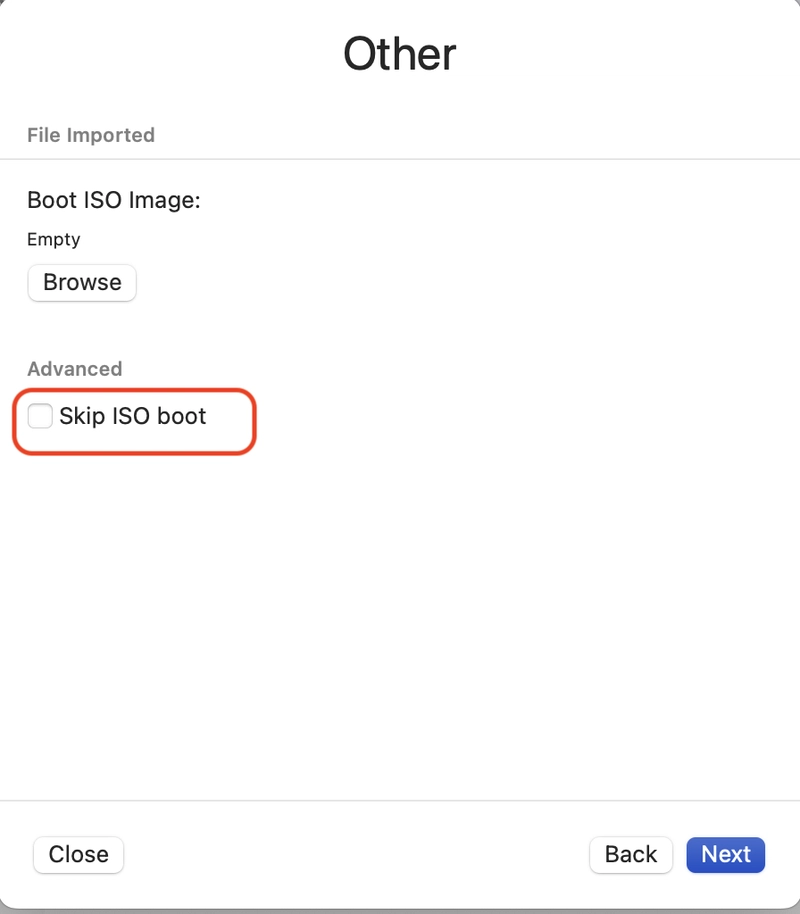

- 点击“跳过 ISO 启动”。

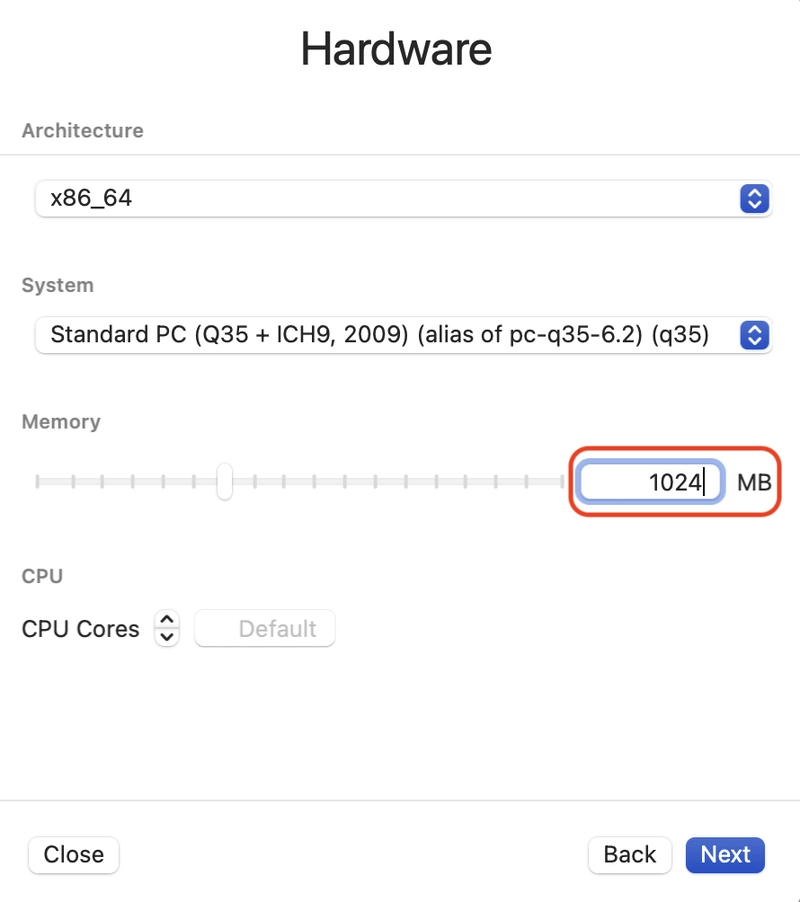

- 对于硬件,保持原样。但如果愿意,可以降低 RAM,它只需要 1024 MB(可能更少)。

-

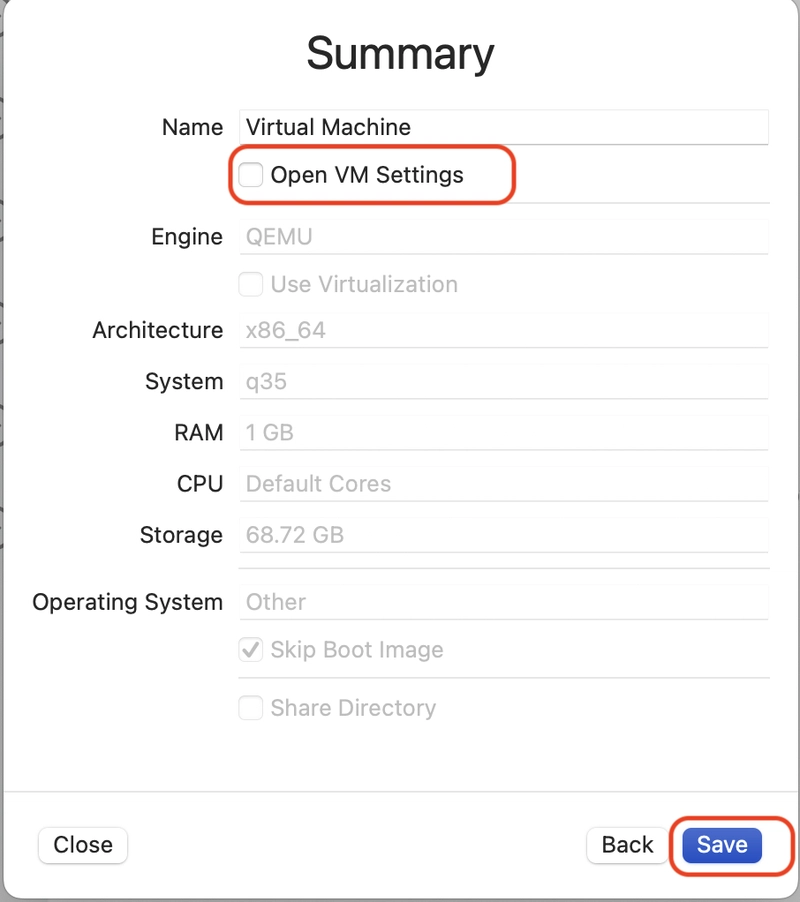

对于其余选项,只需单击下一步、下一步、下一步......直到进入“摘要”页面。

-

在摘要页面上,选择“打开虚拟机设置”,然后选择“保存”。

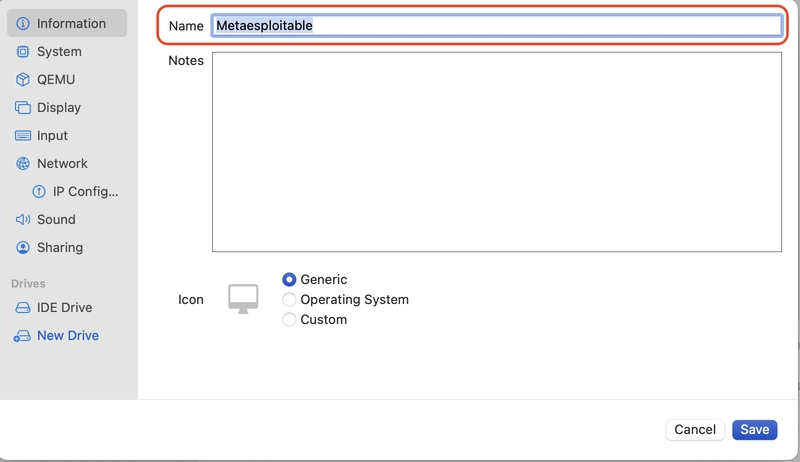

- 将出现一个包含虚拟机设置的新对话框。您可以更改虚拟机的名称。

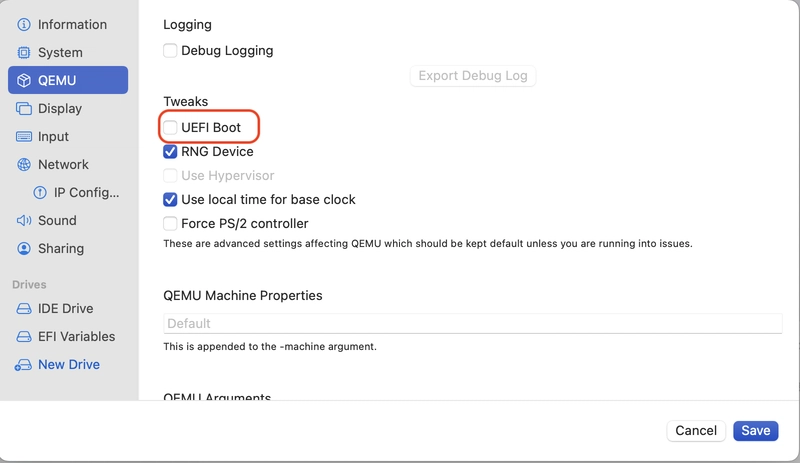

- 点击侧边栏中的“QEMU”,取消选中“UEFI Boot”。

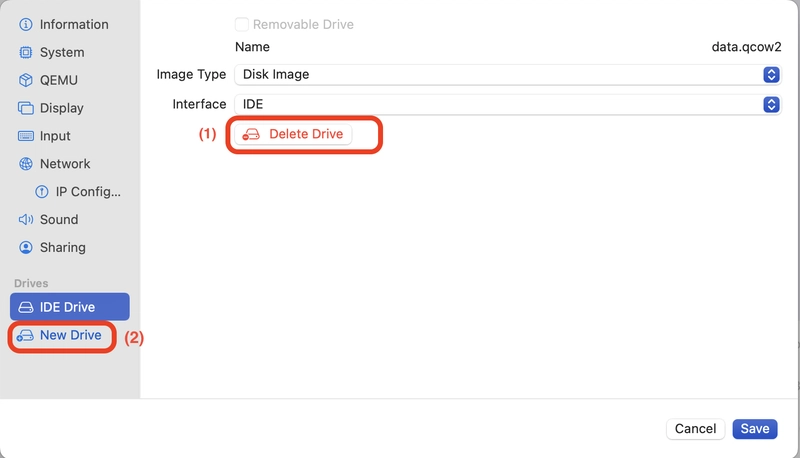

- 在侧边栏菜单的“驱动器”部分下,选择“IDE 驱动器”并将其删除。

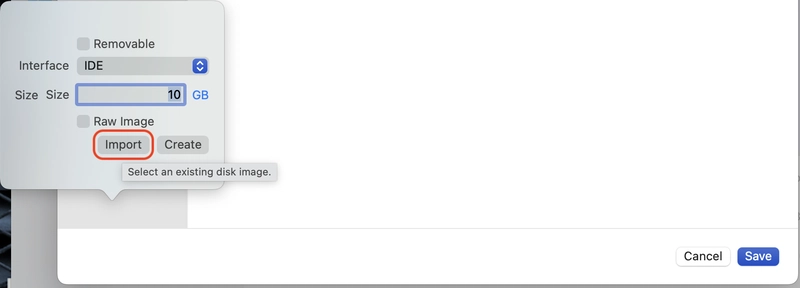

- 现在在驱动器部分,单击“新驱动器”,然后单击“导入”。

-

使用命令选择

.qcow2您之前创建的文件qemu-img -

单击“保存”并启动虚拟机。

如果您需要登录,您可以使用用户名vagrant和vagrant密码。

奖励:Metasploitable 2

现在您已准备好安装 metasploitable2,在另一台 Linux 机器上安装非常简单

- 前往https://sourceforge.net/projects/metasploitable/

- 并下载

.zip文件 - 解压缩。

-

使用

qemu-img转换cd Metasploitable2-Linux qemu-img convert -O qcow2 Metasploitable.vmdk Metasploitable.qcow2 -

在 UTM 中重复安装 Metasploitable 3 的相同步骤,但现在,当您创建新驱动器时,请使用该

Metasploitable.qcow2文件。

要登录,您可以使用msfadmin用户名和密码。

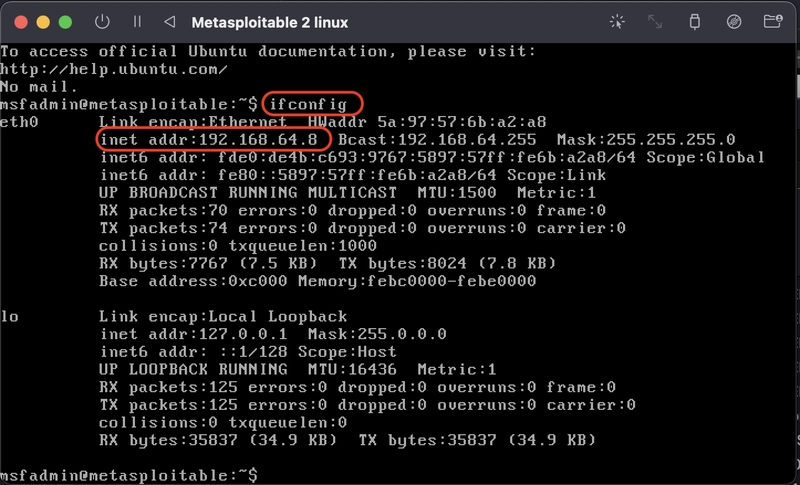

在两台机器上获取 IP 地址,只需运行命令

ifconfig

现在您可以试用一下 VM。

如果您发现这篇文章很有趣,并且希望我撰写更多利用这些漏洞的文章,请在下面发表评论。

EOF

后端开发教程 - Java、Spring Boot 实战 - msg200.com

后端开发教程 - Java、Spring Boot 实战 - msg200.com