使用 Telegram 来描述或渲染 IP。

您可以使用短信应用程序、Telegram 和 WhatsApp 等功能,通过对话进行交流,这是一种语音方式。您可以通过使用 Telegram、使用 Wireshark 或 Wireshark 来进行交互分析,从而探索 IP 渲染和渲染的方法。

步骤 1:下载 Wireshark

开始之前,请先在计算机上安装 Wireshark。您可以在Wireshark 官方网站上下载。

与系统操作兼容的证书。

步骤 2:过滤或运输 STUN

使用 Wireshark,您可以真实地捕捉和传输真实节奏的界面。使用 STUN 传输过滤器,使用 Telegram 进行通信。

过滤器是一种过滤器,是一种公共场所的小集团。接下来,在总线中选择“String”和“XOR-MAPPED-ADDRESS”选项。

步骤 3:开始捕捉 Dados

集市上,很快就会有一个捕捉到的达多斯。 Wireshark 的证书可以通过 Telegram 执行并通过 Telegram 实现,并且可以使用 IP 渲染。

使用 Wireshark 来获取数据。获取 STUN 协议相关信息列表,并通过使用该协议获取 IP 信息。

步骤 4:识别 IP 渲染

要识别 IP 渲染,请使用 Wireshark 总线功能。在总线上执行“查找”数字“XOR-MAPPED-ADDRESS”操作。 O endereço IP do usuário aparecerá imediatamente após essa string.

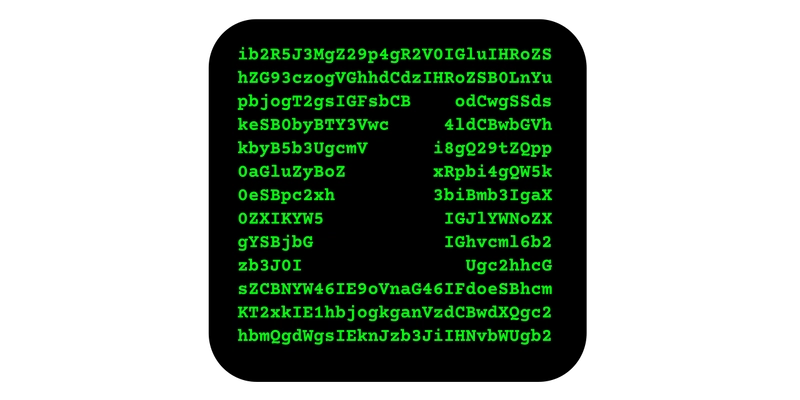

使用 Golang 自动化

使用 Golang 程序语言,可以自动执行任务描述过程。接下来,我们将介绍 Golang 中如何实现高效和可靠的解决方案:

package main

import (

"fmt"

"log"

"os"

"os/exec"

"strings"

)

func main() {

const CAP_PATH = "/tmp/tg_cap.pcap" // Caminho temporário para o arquivo de captura pcap

const CAP_TEXT = "/tmp/tg_text.txt" // Caminho temporário para o arquivo de texto com informações

const CAP_DURATION = "5" // Duração da captura em segundos

// Obter o endereço IP externo do dispositivo

ipCmd := exec.Command("curl", "-s", "icanhazip.com")

ipOutput, err := ipCmd.Output()

if err != nil {

log.Fatal("Falha ao obter o endereço IP:", err)

}

MY_IP := strings.TrimSpace(string(ipOutput))

// Verificar se o Wireshark está instalado

_, err = exec.LookPath("tshark")

if err != nil {

log.Println("[-] Wireshark não foi encontrado. Tente instalar o Wireshark primeiro.")

log.Println("[+] Debian baseado: sudo apt-get install -y tshark")

log.Println("[+] Baseado em RedHat: sudo yum install -y tshark")

os.Exit(1)

}

fmt.Println("[+] Descobrindo o Endereço IP do Usuário no Telegram usando Golang")

fmt.Println("[+] Iniciando a captura de tráfego. Aguarde", CAP_DURATION, "segundos...")

// Iniciar a captura de tráfego com o Wireshark

captureCmd := exec.Command("tshark", "-w", CAP_PATH, "-a", "duration:"+CAP_DURATION)

captureOutput, err := captureCmd.CombinedOutput()

if err != nil {

log.Fatal("Erro na captura de tráfego:", err)

}

fmt.Println("[+] Tráfego capturado.")

// Converter o arquivo pcap para um arquivo de texto legível

convertCmd := exec.Command("tshark", "-r", CAP_PATH)

convertOutput, err := convertCmd.Output()

if err != nil {

log.Fatal("Erro ao converter o arquivo pcap para texto:", err)

}

err = os.WriteFile(CAP_TEXT, convertOutput, 0644)

if err != nil {

log.Fatal("Erro ao escrever o arquivo de texto:", err)

}

fmt.Println("[+] Arquivo pcap convertido com sucesso.")

// Verificar se o tráfego do Telegram está presente no arquivo de texto

if strings.Contains(string(convertOutput), "STUN 106") {

fmt.Println("[+] Tráfego do Telegram foi encontrado.")

// Extrair o endereço IP do texto

extractCmd := exec.Command("cat", CAP_TEXT, "|", "grep", "STUN 106", "|", "sed", "'s/^.*XOR-MAPPED-ADDRESS: //'", "|", "awk", "'{match($0,/[0-9]+\\.[0-9]+\\.[0-9]+\\.[0-9]+/); ip = substr($0,RSTART,RLENGTH); print ip}' | awk '!seen[$0]++'")

extractOutput, err := extractCmd.Output()

if err != nil {

log.Fatal("Erro ao extrair o endereço IP:", err)

}

TG_OUT := strings.TrimSpace(string(extractOutput))

IP_1 := strings.Fields(TG_OUT)[0]

IP_2 := strings.Fields(TG_OUT)[1]

var IP string

// Verificar se o endereço IP é o nosso ou do destinatário

if MY_IP == IP_1 {

IP = IP_2

} else if MY_IP == IP_2 {

IP = IP_1

} else {

IP = "[-] Desculpe. Endereço IP não encontrado."

os.Exit(1)

}

// Obter informações de host para o endereço IP

hostCmd := exec.Command("host", IP)

hostOutput, err := hostCmd.Output()

if err != nil {

log.Fatal("Erro ao obter informações de host:", err)

}

fmt.Println("[+]")

fmt.Println("[+] Endereço IP:", IP)

fmt.Println("[+] Host:", strings.TrimSpace(string(hostOutput)))

fmt.Println("[+]")

// Limpar os arquivos temporários

err = os.Remove(CAP_PATH)

if err != nil {

log.Fatal("Erro na limpeza:", err)

}

err = os.Remove(CAP_TEXT)

if err != nil {

log.Fatal("Erro na limpeza:", err)

}

fmt.Println("[+] Limpeza concluída.")

} else {

fmt.Println("[-] Tráfego do Telegram não foi encontrado.")

fmt.Println("[!]")

fmt.Println("[!] Execute este script somente >>>APÓS<<< a resposta.")

fmt.Println("[!]")

os.Exit(1)

}

fmt.Println("[?]")

fmt.Print("[?] Executar whois", IP, "? (S/N): ")

// Verificar se o usuário deseja executar o comando whois

var answer string

fmt.Scanln(&answer)

if strings.ToUpper(answer) == "S" {

whoisCmd := exec.Command("whois", IP)

whoisOutput, err := whoisCmd.Output()

if err != nil {

log.Fatal("Erro ao executar o comando whois:", err)

}

fmt.Println(string(whoisOutput))

} else {

fmt.Println("[+] Tchau tchau!")

os.Exit(0)

}

}

结论

使用 Wireshark 分析 STUN 和 Telegram 的传输,可以通过国际间的协议来描述或渲染 IP。我们提供各种信息,以验证我们使用的地理定位或识别可能存在的问题。

不存在任何问题,重要的是我们经常使用的隐私。我们使用这些技术来进行管理和法律限制。

参考文献:

https://medium.com/@ibederov_en/find-out-the-ip-address-through-a-call-to-telegram-a899441b1bac

鏂囩珷鏉ユ簮锛�https://dev.to/higordiego/como-descobrir-o-endereco-ip-do-usuario-usando-telegram-4ij0 后端开发教程 - Java、Spring Boot 实战 - msg200.com

后端开发教程 - Java、Spring Boot 实战 - msg200.com